Что делать если мой компьютер взломали?

Что случилось?

Вы обнаружили, что, кажется, в вашем компьютере побывал кто-то чужой

А могу я не обнаружить?

Конечно! И в 90% случаев пользователи узнают о случившемся постфактум. Злоумышленник уже ушел, сделав все ему необходимое.

Есть вариант, что вы никогда об этом не узнаете, что, конечно, печальней всего.

Ну, и пусть. Что он там найдет? Рецепты блинов?

И их тоже. Но цель злоумышленника не ваша любимые рецепты или фотографии из последнего отпуска (если вы известная личность, то фотографии пригодятся).

Если доступ был получен к домашнему компьютеру, то пригодится все:

- Пароли к интернет-банкингу, социальным сетям и почте

- Номера пластиковых карт

- Ваш компьютер весь

Если доступ получен к рабочему компьютеру, то тут дело гораздо серьезнее. Даже компьютер офис-менеджера является очень ценным объектом. Там злоумышленник может найти:

- Списки сотрудников с должностями и адресами электронной почты

- Пароли к внутреннему порталу

- Иногда доступы к внутренним дисковым ресурсам (очень часто они не защищены)

Кроме документов и паролей, ценность представляет сам компьютер. На него можно установить специальную программу (а может, и не одну), которая незаметно, совершенно никак себя не показывая (без специальных других программ ее не обнаружить), будет записывать все, что вы делаете на компьютере и отправлять злоумышленнику. Также он от вашего имени (с вашего же компьютера) может совершать атаки на другие компьютеры. Что может привести вас к встрече с правоохранительными органами.

Какие еще напасти бывают?

С недавних пор популярным стало вымогательство денег у пользователей, чьи компьютеры были взломаны. Дело в том, что на ваш компьютер может быть загружена и тайно установлена программа, которая заблокирует вам доступ к своему же компьютеру. Кроме блокировки подобная программа может изменить все ваши файлы, зашифровав их. Так что даже отключив компьютер от интернета (или офисной сети), вы не сможете все восстановить: и доступ, и файлы.

Однако цель программы, как это не смешно, не навредить вам и убежать. Нет. Вам предложат выход: отправить на номер мобильного телефона (самый частый вариант) определенную сумму денег. Как предложат? Сама программа и предложит, появившись на вашем мониторе с какой-нибудь лаконичной фразой, объясняющей, что произошло и за какую сумму от этого можно избавиться.

Денег не требуют, но войти в почту не могу. Мой компьютер взломан?

И да, и нет. Почту могли взломать, просто подобрав пароль, либо найдя ваш адрес электронной почты (с паролем) в украденных базах пользователей сайтов, предоставляющих бесплатные почтовые ящики. А могли получить пароль и через взлом компьютера, установив программу, которая записывает все нажатия на клавиатуру (и буфер обмена) и отправляет злоумышленнику.

Все ясно. Что делать?

Если ваш компьютер уже взломали и вы знаете об этом, сменить пароль, используемый для входа. Если компьютер рабочий, рассказать о случившемся группе технической поддержки. Они уже сам произведут все необходимые действия, в том числе предложат вам сменить пароль.

На компьютере с Microsoft Windows это делается через Пуск, Панель управления, Учетные записи пользователей и семейная безопасность, Учетные записи пользователей, Изменение своего пароля. На компьютере с Windows 10 шаги такие: Пуск, Параметры, Учетные записи, Параметры входа. Если вы работаете с Mac OSX, то вам нужны Системные настройки, Пользователи и группы, Сменить пароль.

Дата рождения подойдет?

Нет. И дата рождения ребенка, жены, мужа, тещи тоже не подойдут. Правило хорошего тона гласит, что пароль должен содержать латинские буквы в верхнем и нижнем регистре, цифры, не буквенно-числовые знаки (скобки, дефисы, решетки, знаки процента и т.п.). Все это должно идти не последовательно, а в разнобой. Также пароль не должен быть словом или его частью на естественном языке.

Отлично. Но я это не запомню. Лучше запишу.

Не стоит этого делать нигде, особенно в офисе. Помните, внутренний хакер опаснее любого внешнего.

Пароль можно сделать мнемоническим, т.е. состоящим из букв и цифр, указывающих на определенное слово (но не являющийся им), которое знаете только вы. Это можно быть до неузнаваемости измененное слово: части переставлены местами, разделены числами и другими знаками. Однако хороший пароль (кстати, меняйте его периодически) — это только половина дела. Компьютер, на котором побывал злоумышленник, скорее всего содержит вредоносные программы, от которых надо избавиться.

И как это все лечить?

Если на вашем компьютере был антивирус, то либо вредоносная программа обошла его, либо злоумышленник сам внес изменения в настройки антивируса, где добавил исключение для своей «шпионской программы».

Если антивирус говорит вам, что все хорошо и никакой опасности нет, проверьте, давно ли актуальные ли у него вирусные базы. Обновитесь. Не забывайте также регулярно загружать и устанавливать обновления операционной системы. 70% всех обновлений посвящены безопасности.

Проверьте настройки вашей антивирусной программы. Нет ли в них изменений. Особенно разделы исключений.

Если же до сих пор на вашем компьютере не установлен антивирус, то самое время это сделать.

Снова в школу!

На сегодняшний день чистых антивирусных программ практически нет. Т.е. тех, которые занимаются только сканированием вашего диска и запущенных (или запускаемых) программы на предмет их вредоносности. Сегодня антивирус — это центр безопасности. Он и классический антивирус, он и монитор сетевого траффика (т.е. постоянно следит за тем, что отправляет и что принимает ваш компьютер через локальную или глобальную сеть). Подобные центры безопасности проверяют вашу почту, если вы используете программы вроде Outlook. Некоторые предоставляют возможности проверки интернет сайтов, на которые вы заходите — не опасны ли они для вашего компьютера.

Какую программу выбрать — дело вкуса и кошелька. Есть бесплатные версии, как, например, Microsoft Security Essentials (начиная с Windows 8 встроен). Есть вариант с подпиской. Вы не покупаете саму программу в вечное пользование, а раз в год вносите некоторую сумму (заметно меньшую по стоимости нежели покупка навсегда) и полноценно пользуетесь программой.

В конце концов на работе на вашем компьютере должен обязательно быть установлен антивирус. Это обязанность технической службы.

Пара слов о Mac OSX

Дело в том, что для этой операционной системы вирусов не существует. Есть возможности проникновения на компьютер, так сказать, удаленно, т.е. с другого компьютера. Однако эта проблема решается установкой другого класса программы нежели антивирус. Firewall. Это тоже программа-защитник вашего компьютера (а бывает, что и целой группы компьютеров). Все, что она делает, — это разрешает или запрещает отправку или прием данных по сети. Для неизвестных ей подключений она спрашивает пользователя, разрешить или запретить, и запоминает его выбор.

Для Mac OSX лучшей из этого класса программ, на мой взгляд, является Little Snitch. Программа платная (но с бесплатным демонстрационным периодом). Работает тихо, не влияя на работоспособностью компьютера. При неизвестных подключениях, предлагает вам принять решение о запрете или разрешении, указывая при этом, что за программа на вашем компьютере хочет выйти в сеть и куда конкретно. Есть молчаливый режим, когда вас вообще не будут беспокоить, а блокировке подвергнуться только подозрительные подключения.

Что еще можно сделать?

Вообще безопасность начинается с вас, а не с компьютера. Большинство самых резонансных взломом было совершено не с помощью технических средств, а лишь, используя, социальную инженерию. Правила защиты очень просты

- Не открывать прикрепленных к электронным письмам файлов, если они напоминают программу. Современные программы по работе с почтой сами вас об этом предупредят

- Не заходить на подозрительные сайты. Простое расширение WOT для браузеров Chrome и Firefox вовремя вас предупредит о небезопасности сайта для вашего компьютера

- Если вы сами не запрашивали на сайте социальной сети, интернет магазина и т.п. восстановления пароля, не открывайте подобных писем и не переходите по указанным там ссылкам. Скорее всего они ведут на очень похожий сайт и цель его как раз украсть ваш пароль или даже установить вредоносную программу на ваш компьютер.

- Не используйте простых паролей даже на безобидных сайтах, где вроде нет ваших личных, тем более финансовых, данных. Известно много случаев, когда доступ к онлайн банкингу был получен через последовательные взломы учетных записей в социальных сетях и электронной почты.

- Где это возможно, используйте двухфакторную защиту. Восстановить пароль можно только с использованием вашего почтового ящика или группы контрольных вопросов и, это главное, отправки смс на ваш мобильный телефон с кодом для подтверждения операции.

- В офисе возьмите за правило всегда блокировать компьютер (вообще компьютер выключать не надо). Даже, если вы отошли за чаем. Еще не встали из-за стола, сперва заблокируйте компьютер. Делается это очень легко. Для компьютеров с Windows необходимо на клавиатуре зажать кнопку Windows (обычно слева рядом с Alt) и нажать латинскую L.

Какой должен быть технический минимум на компьютере?

В плане технических средств у вас на компьютере должно быть следующее:

- Операционная система с самыми последними обновлениями, которые устанавливаются регулярно и сами

- Антивирус или комплексный продукт обеспечения безопасности компьютера. Так же с последними обновлениями, которые регулярно устанавливаются. На доступ к самой программе-защитнику необходимо установить пароль. Отличный от пароля для входа на компьютер.

- Да бы защитить важную для себя информацию, сохраняйте копии файлов на внешние диски, флешки или даже внешний дисковый массив (NAS). Последний может это дело в автоматическом режиме.

Две истории напоследок

Известный хакер Кевин Митник получил удаленный доступ на компьютер бухгалтера, используя только телефон. Он звонил в компанию и представлялся то системных администратором, то бухгалтером, и таким образом добился от настоящего системного администратора компании письма на свою, личную почту со полной инструкцией и паролем для удаленного входа на компьютер бухгалтера.

Один мой друг, работая в компании, которая занимается проверкой безопасности, реализовал проект. В один рабочий день, сотрудники начали находить в офисе флешки, будто кем-то оставленные. Некоторые из нашедших вставили эти флешки в свои рабочие компьютеры. Некоторые посмотрели, что там на флешке дома.

Суть была в том, что флешки те были не простые — при подключении к компьютеру они автоматически без ведома пользователя запускали программу, которая находилась на скрытом от него разделе на флешке. Так руководство компании проверило бдительность своих сотрудников.

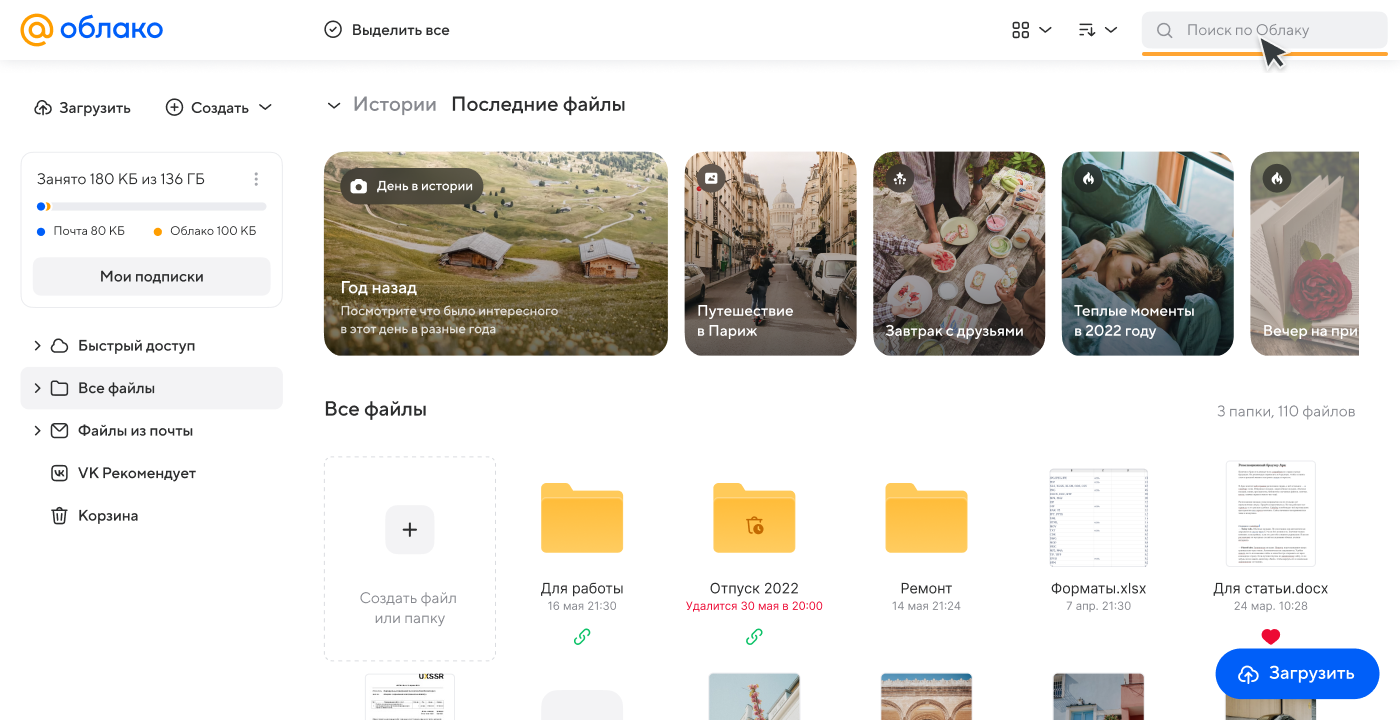

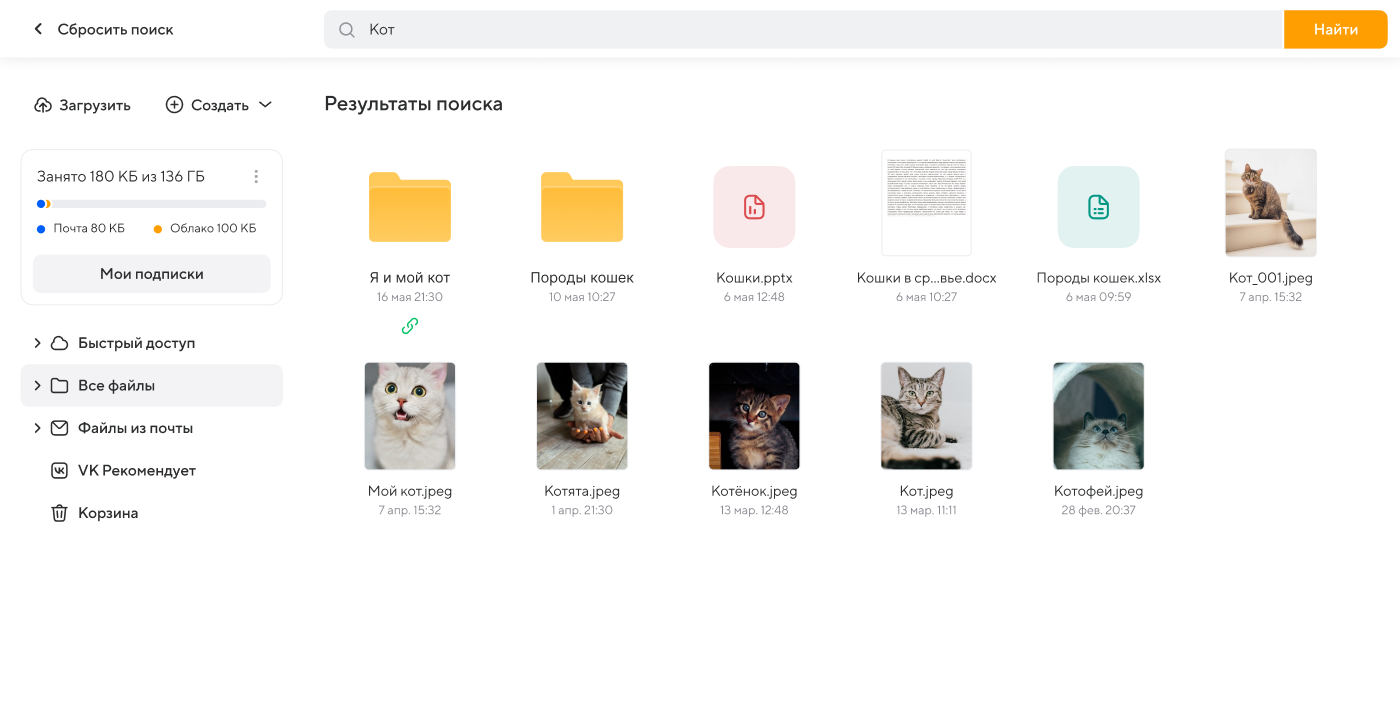

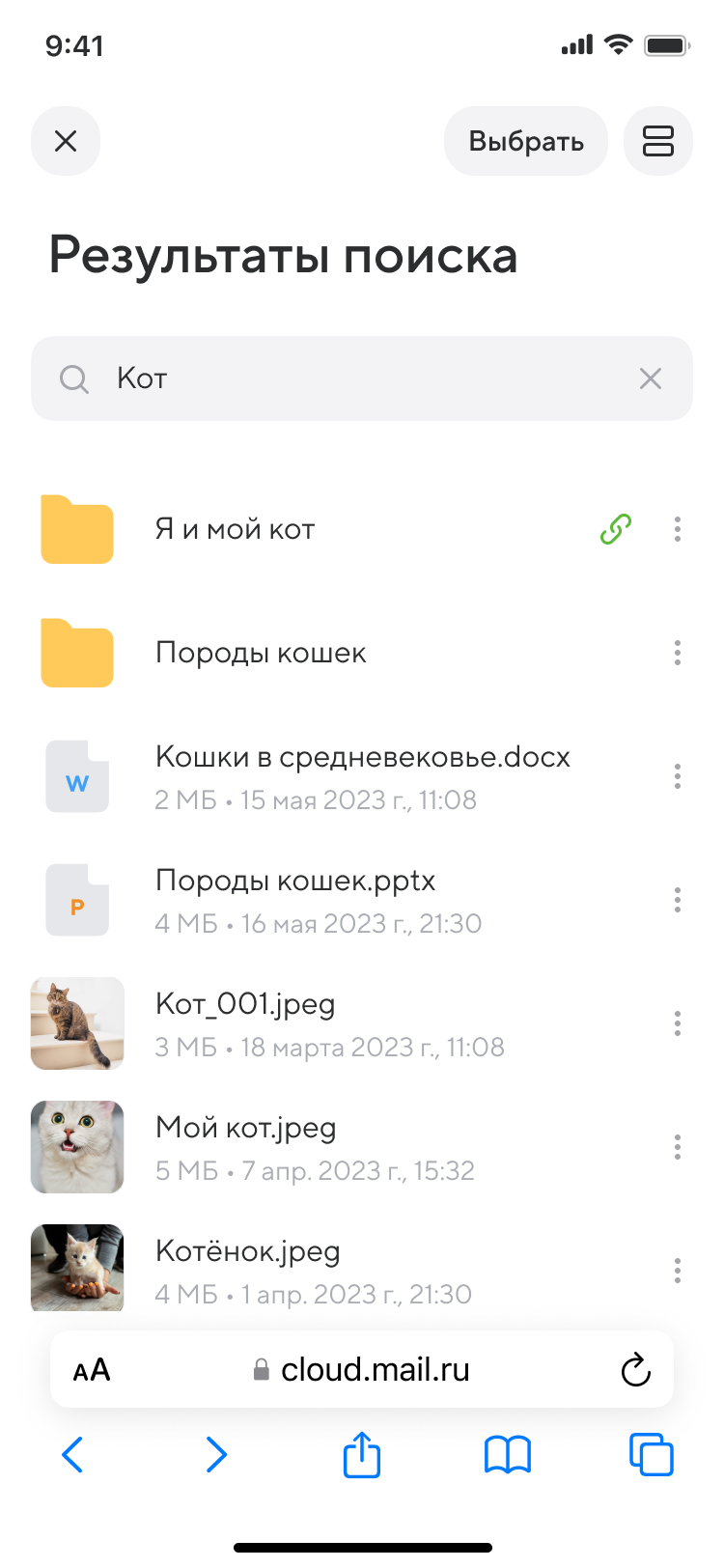

В Облаке Mail.ru можно быстро находить любые фото, видео, файлы и папки, которые вы храните.

- Откройте Облако в браузере с компьютера.

- Установите курсор в строку поиска в верхнем правом углу.

- Напишите слово или фразу, по которым хотите выполнить поиск.

- Чтобы сделать поиск более точным, выберите категорию: изображения, музыка, видео, документы, архивы или папки.

- Нажмите

.

Облако покажет все подходящие результаты.

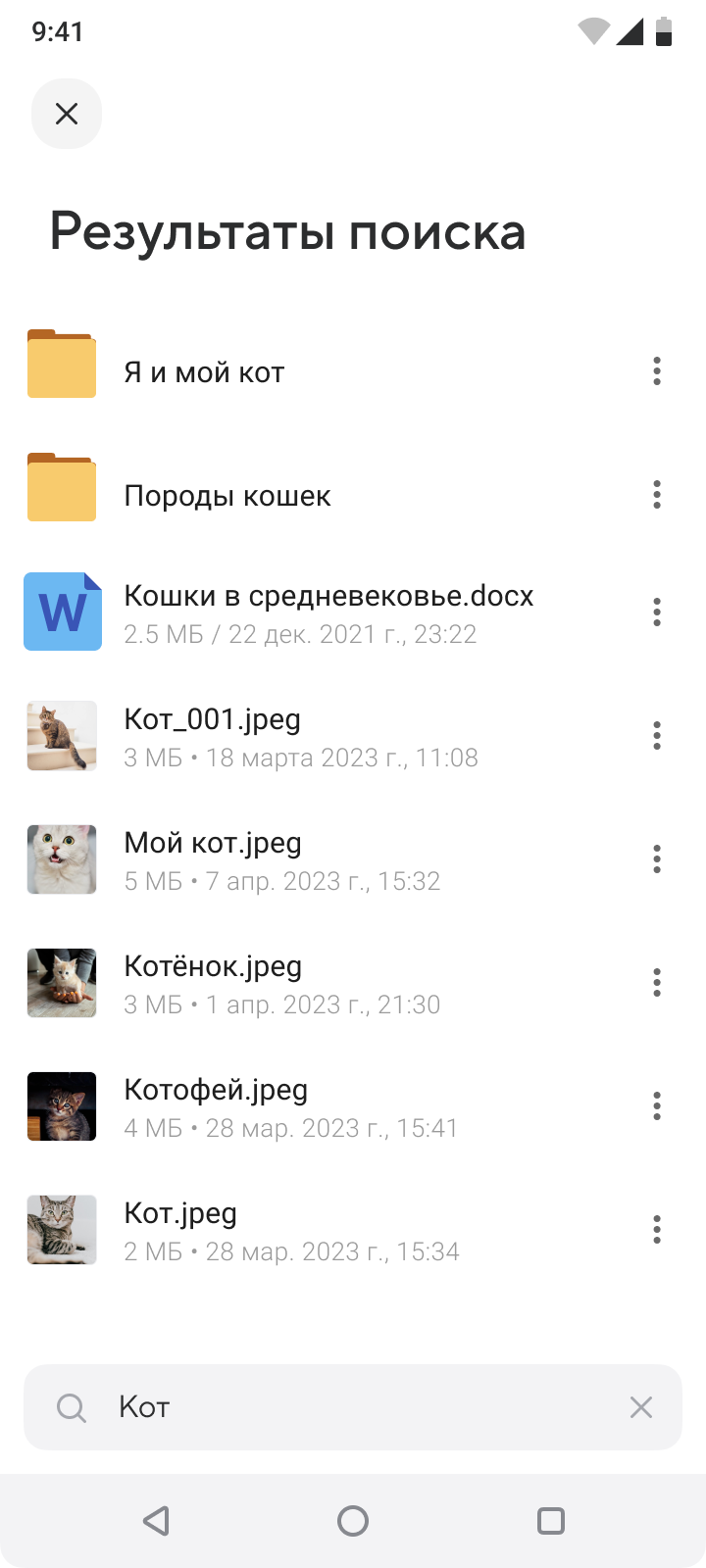

В приложении Облака для Android, в разделах «Галерея» и «Альбомы» можно находить фото людей или объектов. В разделе «Файлы» можно находить по названию фото, видео, любого другого файла или папки. В «Документах» — по типу документа: паспорт, загранпаспорт, СНИЛС и так далее.

-

Откройте приложение Облака.

-

Перейдите в нужный раздел, нажав одну из кнопок внизу экрана:

,

,

или

.

- Нажмите

.

-

Напишите слово или фразу, по которым хотите выполнить поиск.

Облако покажет все подходящие результаты.

В приложении Облака для iOS, в разделах «Альбомы» можно находить фото людей или объектов. В разделе «Файлы» можно находить по названию фото, видео, любого другого файла или папки. В «Документах» — по типу документа: паспорт, загранпаспорт, СНИЛС и так далее.

-

Откройте приложение Облака.

-

Перейдите в нужный раздел, нажав одну из кнопок внизу экрана:

,

или

.

-

Зажмите любую область на экране и проведите вниз, чтобы вверху появилась строка поиска.

-

Коснитесь строки поиска.

-

Напишите слово или фразу, по которым хотите выполнить поиск.

Облако покажет все подходящие результаты.

-

Откройте Облако в браузере с телефона.

-

Нажмите

в правом верхнем углу.

-

Напишите в строке поиска слово или фразу, по которым хотите выполнить поиск.

Облако покажет все подходящие результаты.

Вы также можете пользоваться поисковыми рекомендациями Облака. Перейдите в разделы «Галереи» или «Альбомы», коснитесь

и нажмите фото объекта или аватар человека, которые предлагает приложение. Облако покажет все фото с этим человеком или объектом.

__

__

Через какую дыру взломали сайт?

Если сайт взломан, мало удалить с него вирус и загруженный PHP Shell. Нужно еще найти причину, по которой произошел взлом, иначе через день-два на сайте снова будет под бодрую музыку развеваться красивый турецкий иностранный флаг. Чаще всего причина — украденный пароль от FTP, устаревшая версия CMS или плагина к ней, но как найти, что именно было использовано для проникновения

Имея некоторый опыт в этой сфере (в среднем наша техподдержка занимается поиском причины взлома сайта раз в неделю), мы систематизировали накопившуюся информацию.

Итак, зачем вообще взламывают сайты? И что делать, если сайт взломан, как найти причину и защититься от последующих атак?

Зачем взламывают сайты

Процесс взлома сайтов сейчас поставлен на поток. Ботнеты используют известные эксплойты к распространенным CMS, взламывают сайты, устанавливают на них свои скрипты и дальше могут использовать взломанный сайт в любых целях. Вирусы крадут пароли от FTP, подключаются к сайтам и заражают их вирусами, которые в свою очередь заражают посетителей сайтов, после чего круг повторяется. Чаще всего после взлома сайта происходит следующее:

Дефейс сайта. Это можно назвать, скорее, озорством, дальше дефейса дело часто не идет.

Заражение страниц сайта вирусом. Вирусы могут как просто добавляться в конец каждой страницы сайта, так и быть довольно изощренными. Например, нам встречался вирус, заражавший конкретный класс Joomla, отвечающий за вывод данных в браузер.

Поиск других сайтов в соседних папках и их заражение.

Рассылка спама.

Загрузка PHP Shell и выполнение произвольных действий — например, попытка взлома сервера с помощью существующих эксплойтов к операционным системам.

Установка ботов, которые подключаются к серверу IRC и могут выполнять произвольные команды «хозяина» — например, производить DDoS других сайтов.

То есть, действия взломщиков направлены на дальнейшее распространение ботов, создание сети (ботнета) и дальнейшее ее использование в своих целях.

Алгоритм поиска причины взлома

Алгоритм сам по себе очень простой:

— Найти следы взлома.

— Определить точное время взлома.

— По логам найти, как именно поломали сайт.

— Сложность составляет реализация пунктов 1 и 3. На них мы остановимся подробнее.

Как искать следы взлома

При взломе практически всегда остаются следы: файлы, которые злоумышленник использовал для работы, например, PHP Shell. Классический способ взлома CMS:

Через какую-либо уязвимость загрузить PHP Shell (или получить через уязвимость доступ администратора CMS и загрузить PHP Shell через менеджер файлов).

Через PHP Shell сделать все остальное.

Поэтому в первую очередь необходимо искать такие файлы — файлы, очевидно не принадлежащие сайту. Как правило, загруженные скрипты называются довольно необычно и сильно выделяются среди собственных скриптов CMS:

wzxp.php

gwd.php

a10881d.php.2046

#Результат работы эксплойта, запущенного для взлома сервера, может выглядеть так:

./w.sh

./env

./env.c

./program.c

./program.o

./w00t.so.1.0

/tmp/sh

/tmp/sh2Эти файлы могут быть расположены как в корне сайта, так и в папке tmp/ или cache/. Поискать их стоит также в папках вроде images/, upload/, user_files/ и т. д. — часто через уязвимости в редакторах или библиотеках фотографий скрипты загружаются именно в то место, куда обычно загружаются фотографии или хранятся временные файлы.

Помимо файлов сайта стоит также проверить общий /tmp сервера — в нем могут находиться временные файлы, использованные для взлома или для запуска ботов.

Обязательно загляните в файл .htaccess — в нем могут быть добавлены перенаправления на другие сайты, распространяющие вирус. При этом файл .htaccess может быть размещен как в корне сайта, так и выше, поэтому не поленитесь посмотреть все директории вашего аккаунта.

Иными словами, необходимо искать все необычное/непонятное и заглядывать внутрь всех подозрительных файлов. PHP Shell может выглядеть, например, так:

$auth_pass = ""; //75b43eac8d215582f6bcab4532eb854e

$color = "#00FF66"; //Colour

$default_action = "FilesMan";

$default_charset = "Windows-1251";

preg_replace("/.*/e","x65x76x61x6Cx28x67x7Ax69x6Ex66x6Cx61x74x65x28x62x61x73x65

x36x34x5Fx64x65x63x6Fx64x65x28'7b1tVxs50jD8OXvO9R9Er3fanhhjm2Q2Y7ADIZCQSSAD5

GUC3N623bZ7aLs93W0Mk+W/31Wll5b6xZhkdq/7OedhJtDdKpVKUkkqlapK3rDM1tzJLL4tl7qn+ycf90/

// … много кода в base64Ключевые моменты, на которые стоит обращать внимание в скриптах PHP:

Co0lHaZZkeR’ский стиль написания текста.

Наличие слов Exploit и Shell.

Наличие большого количества кода в base64.

Наличие eval() или функции preg_replace() с ключом /e в первом аргументе.

В конце концов, можно просто зайти браузером и посмотреть, что делает этот скрипт.

Файлы можно искать и вручную, но быстрее, если взлом произошел недавно, воспользоваться командой find:

find ./public_html -mtime -3d

find ./public_html -mtime -10hЭти команды покажут файлы, изменявшиеся за последние три дня и последние 10 часов, соответственно.

Если ничего не помогает, можно просто поискать все файлы, содержащие закодированное в base64 содержимое, например, так:

find ./ -name '*.php' | xargs grep -E '[0-9a-zA-Z/]{80}'Эта команда найдет все скрипты PHP, в которых есть строки, похожие на base64 длиной не менее 80 символов.

Определение времени взлома

Когда файлы найдены, определить время взлома очень просто — достаточно посмотреть время изменения самого раннего файла.

Если подозрительных файлов не найдено, но сайт заражен вирусом, посмотрите дату изменения файлов index.php, index.html или тех, в которых обнаружите вирус. Скорее всего в этом случае сайт взломали, украв пароль от FTP.

Поиск журналов взлома сайта

Теперь самое главное — чтобы эти журналы были в наличии!

Если на сайте только произведен дефейс или добавлен вирус ко всем файлам index.html, скорее всего, сайт взломали через кражу пароля FTP (или, гораздо реже, SSH). Посмотрите журналы подключения по FTP и SSH во время взлома — присутствие в нем неизвестных IP-адресов или большого количества разных IP-адресов, осуществивших успешное подключение к сайту, означает, что пароль украден.

В этом случае достаточно проверить компьютеры, с которых осуществлялся доступ к сайту, на вирусы, сменить пароли FTP и никогда больше не сохранять пароли в клиентах FTP.

Если же на сайте присутствуют PHP Shell или вредоносные скрипты (например, для рассылки спама), скорее всего, сайт взломали через уязвимость в CMS или каком-либо её плагине. В этом случае потребуется проанализировать логи веб-сервера.

Чтобы лучше понять, что необходимо искать, рассмотрим, как происходит взлом CMS.

Злоумышленник определяет, что на сайте установлены CMS или ее плагины, либо другое ПО (устаревшая Joomla, phpMyAdmin, редактор WYSIWYG, галерея фотографий и т. д.), потенциально подверженные уязвимости.

Он начинает перебирать известные эксплойты к этому ПО. Цель — каким-либо образом загрузить свой файл на сайт.

Когда уязвимость найдена, взломщик загружает PHP Shell.

Подключившись к PHP Shell, взломщик получает полный доступ к сайту и дальше может использовать его в любых целях.

Важный момент — загрузка PHP Shell. В предыдущей части мы определили, в какое время на сайт были загружены вредоносные скрипты. Теперь достаточно найти обращения к ним в журнале веб-сервера. Таким образом мы сможем определить IP-адрес злоумышленника. Это можно сделать простым grep’ом в access.log по имени файла PHP Shell’а.

Если удалось определить IP-адрес

Определив IP-адрес взломщика, мы производим поиск этого IP-адреса по журналу веб-сервера и видим все действия, которые он совершал. Где-то близко к моменту обращения к PHP Shell будет успешное использование уязвимости сайта.

Если определить IP-адрес не удалось

Описанный выше способ работает, если известно конкретное имя файла, через которое производилась работа с сайтом после взлома. Однако это имя не всегда известно. В этом случае придется поискать момент взлома немного подольше, но найти его все равно можно.

Большинству, подавляющему большинству взломов свойственны запросы HTTP POST, так как через них происходит загрузка файлов на взламываемый сайт. Через POST злоумышленник может также пытаться взломать форму ввода пароля или просто зайти в раздел администрирования с украденным паролем.

Если известно время взлома сайта (а мы его уже знаем), необходимо поискать в журнале веб-сервера все запросы POST, находящиеся близко ко времени взлома. Здесь нет конкретных советов — выглядеть они могут совершенно по-разному, но выглядеть они будут в любом случае необычно. Например, это могут быть запросы, содержащие ‘../../../../’ или длинные запросы, содержащие имена файлов или запросы SQL.

Если ничего не удалось найти

Такое тоже может быть. В этом случае можно порекомендовать только чистую переустановку CMS и ее расширений и последующий импорт данных. Обязательно убедитесь, что версия CMS и ее расширений — последняя.

И ее расширений! Чаще всего взломы производятся не через ядро системы управления сайтом, а через какой-нибудь устаревший плагин, автор которого давно забросил его разработку.

Ну и, разумеется, смените все пароли, которые имеют какое-либо отношение к сайту.

Хозяйке на заметку 😉

В процессе поиска уязвимостей на сайте, если нет возможности заблокировать к нему доступ посетителей, заблокируйте хотя бы запросы POST. Это предотвратит возможность применения большинства стандартных эксплойтов.

Не используйте устаревшие версии CMS и плагинов к ним. Следите за обновлениями!

После определения причины взлома не ограничивайтесь удалением найденных скриптов — добавленные злоумышленником точки проникновения могут быть хорошо спрятаны. Лучшая схема восстановления сайта после взлома — это закрыть к нему доступ посетителей, найти причину взлома, восстановить сайт из резервной копии (этим мы исключаем любые изменения сайта, которые мог произвести злоумышленник), обновить CMS, убедившись, что уязвимый компонент также обновился, после чего снова открыть доступ к сайту.

Персональный компьютер — это набор взаимосвязанных компонентов. Каждый из них отвечает за выполнение определённых задач. Вне зависимости от того, что использует пользователь: настольный компьютер или ноутбук, работать оба аппарата будут по одинаковому принципу. Именно на этом и основываются разного рода хакеры, которые всеми силами ищут способы взломать различные операционные системы. В более редких случаях они находят уязвимости в отдельно взятых комплектующих или в технологиях, которые используются. О том, как повысить уровень защиты своего ПК и что делать, если вас взломали, будет рассказано в статье ниже.

Из-за чего могут взломать ваш компьютер

Взломать можно любой компьютер. Однако, одним из главных условий является наличие системы. Так как именно она предоставляет взаимодействие между аппаратной составляющей ПК и программной. Пример: от ОС зависит, сможет ли уязвимость в том или ином программном обеспечении навредить компьютеру. Если в Windows 10 будет полностью выключен встроенный защитник, он не сможет защитить от взлома. Антивирус можно считать фильтром. Таких фильтров в Windows имеется несколько:

- Само противовирусное ПО, не дающее известным вирусам распространиться на системе. Как только сканирование антивируса в реальном времени обнаруживает, что на жёстком диске появился исполнительный или любой другой вирусный файл, происходит перемещение опасного содержимого в карантин. Из карантина нельзя запустить программу, так как она полностью отделена от системы.

- Сетевые экраны. Играют ключевую роль при взаимодействии с интернетом, однако не защитят непосредственно от файлов с встроенным вирусным кодом. Сетевые экраны можно поделить на различные уровни, самые последние — пользовательские. Это могут быть как встроенные брандмауэры Windows 7 или 10, так и сторонние программы, осуществляющие те же функции. Другие уровни относятся уже к провайдерам и другим системам, отвечающим за распространение, работу и взаимодействия пользователей между собой в среде сети «Интернет».

- Менее значимое и важное — блокировщики рекламного содержимого. Они едва ли защитят от каких-либо атак, только если прямые ссылки рекламных баннеров не перенаправляют на скачивание опасных файлов. Но бывает такое крайне редко. Как Google, так и Яндекс тщательно выверяют все выставляемые рекламные баннеры с помощью команды живых людей и ИИ (искусственный интеллект). Последнее работает за счёт технологии машинного обучения, что является эффективнее.

Таким образом набор определённых фильтров, не конфликтующих между собой, способны не только защитить ОС от вирусов, но и предоставить более высокую производительность. Но не все знают, как работают антивирусы и прилагаемые к ним утилиты. Ниже будет короткая инструкция по тому, как создать защиту для своего ПК.

Способы защитить свой компьютер

В зависимости от используемой операционной системы способы её защиты могут радикально отличаться. В случае Windows 7 определённо точно придётся найти подходящий антивирус и установить его в систему. К сожалению, не всё По способно предоставить достойный сервис для вашего ПК. Происходит это из-за различий в алгоритмах работы, а также из-за баз данных. В базах данных находится информация о вирусах. Если у установленного антивируса устаревшая база данных, то есть серьёзный риск оказаться заражённым. По этой причине следует обращать свой внимание исключительно на проверенные антивирусы. Пользоваться продуктами молодых разработчиками без бюджета опасно.

Если же вопрос антивируса решается в рамках последнего Windows с актуальными обновлениями, то всё легче. Устанавливать антивирус необязательно. Встроенная противовирусная среда делится на множества центров, каждый из которых обеспечивает высокую защиту в разных сферах. Будь то файлы уже находящееся в компьютере или только что скачанные. В Windows 10 реализованы службы постоянного мониторинга системы. Это в большинстве случаев способно оказаться более выгодным, чем покупка стороннего антивируса. Защитник Windows полностью бесплатен и идёт в комплекте с лицензионной версией ОС. А из-за высокой совместимости обеспечивается наибольшая производительность. Таким образом Microsoft убрали необходимость поиска каких-либо антивирусов.

Но и этого недостаточно, так как опасность не всегда находится в интернете. Раньше, когда не все пользователи имели доступ к глобальной сети, тоже происходили заражения ПК. Случалось это из-за неосторожного использования различных портативных носителей памяти. Речь идёт как про DVD-диски, так и про USB-флеш-накопители, смартфонов и других гаджетов, в которых имеется память. Содержимое заражённого устройства не обязательно саморучно как-либо устанавливать или взаимодействовать с ним. Скорее всего при подключении с помощью специальным скриптом вирусное ПО само установится на компьютер. А пользователь вряд ли что-то заметить, так как происходит это в считанные секунды и абсолютно незаметно.

Что делать, если компьютер взломали

Взломанный компьютер — это серьёзная проблема, решить которую не всегда возможно без последствий. Часто определить факт взлома не так уж и просто. Это потому, что не все вирусы дают о себе знать. Поведение у них бывает разным:

- Незаметный процесс, загружающий ЦП компьютера. Выражается это в заметном нагреве комплектующих, «фризах», слабой откликаемость и медленной работе компьютера. Появляются такие симптомы резко и чаще всего после каких-либо действий. Но не всегда. Чтобы скрыть свои следы, некоторые вирусы запускаются не сразу после установки на компьютер, а после некоторого времени. таким образом ни пользователь, ни компьютерный мастер не смогут определить причину заражения. Это в свою очередь затруднит диагностику и лечение.

- Баннер, не пускающий пользователя в систему. Очень популярный метод вымогания денежных средств среди хакеров. На таком баннере будет находиться информация. Скорее всего уведомляющая о заражении ПК и предлагающая заплатить определённую сумму на счёт хакера, чтобы вылечить компьютер. Избавиться от баннера, как и от других несерьёзных вирусов, нетрудно. Достаточно загрузиться в безопасный режим, что предотвратить загрузку стороннего ПО. Таким же образом можно и найти исполнительный файл вируса, а затем удалить. После подобным операций удастся загрузиться в обычном режиме.

- Майнеры. Работают по тем же принципам, что и вирусы из первого пункта. Но вместо атаки на аппаратное обеспечение пользователей вирусы добиваются других задач. А именно эксплуатации чужого оборудования в свою выгоду. Получается, что на компьютере человека запускается незаметная программа, выполняющая определённый расчёты, за что хакер получает денежные средства. Майнеры очень сильно вредят видеоадаптерам компьютеров, поэтому такие вирусы в особенности опасны.

Также бывают и другие вирусы: черви, трояны, крысы и т. д. Многие из них специализируются на передаче личных данных пользователей в руки злоумышленников. не допустить утечку можно лишь используя полный противовирусный комплекс, которые только можно осуществить. А также не подпуская к своему компьютеру незнаком людей или тех, к кому нет доверия.

Как не допустить, чтобы взломали компьютер

В первую очередь рекомендуется пользоваться актуальными операционными системами. Да данный момент это Windows 10. К сожалению, не все пользователи имеют полноценную возможность перебраться с привычной «Семёрки» на более требовательную «Десятку». Вызвано это как очень низким уровнем программного обеспечения, так и различными компонентами ОС. Из-за низ потребляется куда больше оперативной памяти, а некоторые службы мониторинга жёсткого диска способны заставить компьютер сильно тормозить даже без включённых программ.

Конечно, на компьютерах, комплектующие которых были выпущены хотя бы после 2014-2015 года это не проблема, но вот в случае более старого оборудования работать становится невозможным. По этой причине есть смысл пользоваться альтернативами:

- Оригинальная Windows 7 со всеми выпущенными обновлениями от Microsoft. Сейчас данная версия операционной системы более не поддерживается, однако ей ещё можно пользоваться. Особенно если это требуется в офисных или домашних целях. Всевозможные браузеры, программы и т. д. всё ещё поддерживаются Windows 7.

- Обратить внимание на Unix-подобные дистрибутивы, основанные на ядре Linux. Вариант это куда более радикальный, но зато действенный. Не все дистрибутивы подойдут, однако. Также многое зависит от оборудования. К сожалению, на GNU/Linux также поддерживается не всё оборудование в должной степени.

- Попробовать установить облегчённую редакцию Windows 10 LTSC. Проблему с поддержкой это не исправит, но существенно уменьшит нагрузку на компьютер.

Таким образом, используя лишь актуальные версии ОС от тех или иных разработчиков, можно сохранять высокий уровень защиты. Даже на не поддерживаемых операционных системах. Но это не касается Windows XP и более ранние версии, так как на них не работает большинство программ.

Итог

Чтобы обеспечить защиту своему ПК достаточно пользоваться Windows 10. Данная ОС является куда более умной, чем предыдущая версия. Взломать десятку куда сложнее и в большинстве случаев невозможно. Сама возможность заражения компьютера предотвращается за счёт различных процессов. Они, кстати, встроены не только в Windows, но и в некоторые браузеры или составные компоненты программ.

Некоторые сторонние антивирусы способны совместно с Windows защитником заниматься обереганием системы от вирусов. Сообщество пользователей отмечает, что таким образом получается достигнуть большей защиты, но это прямо-пропорционально влияет на загруженность компьютера. Но важно понимать, что даже с действительно качественным противовирусным ПО пользователь не защищён полностью. Всегда будут уязвимости, и человек — это самая большая уязвимость. Для избежание заражение своего компьютера в первую очередь нужно следить за своими действиями в интернете и реальности. Любая ваша невнимательность может пойти на руку злоумышленникам.

Сегодняшний день, Вы откроете для себя более 5 решений, позволяющих восстановить или взломать пароль к архиву Winrar, не ломая голову!

В первой части этого урока вы увидите, как узнать пароль вашего архива без использования программного обеспечения, и это с использованием либо поисковой системы Google, либо комментариевархив…

Тогда во второй части вы откроете для себя 4 лучших софта позволяя получить пароль через несколько техник, все это программное обеспечение проверенный.

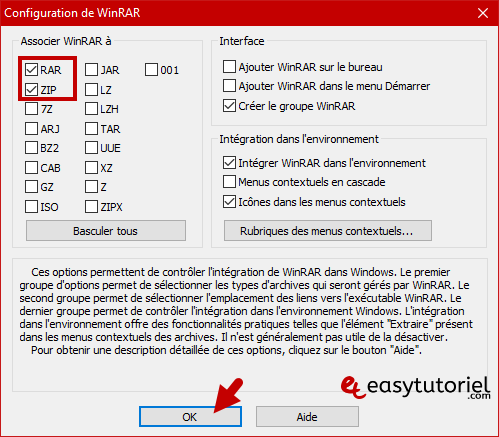

NB: Это руководство применимо ко всем файлам, которые может открывать программа. WinRAR, включая файлы .rar и .zip!

Давайте!

Что тебе нужно знать…

Восстановить пароль WinRAR файла не мгновенно, это может занять несколько минут, скажем, много часов ! И это, конечно, зависит от конфигурации вашего ПК, сложности пароля … и твой интеллект !

Если пароль содержит смесь цифры, строчные и прописные буквы, это обязательно сделает восстановление пароля труднее !

Взять, к примеру, пароль «123321«, последний может быть распознан утилитами за несколько минут, а пароль вроде»Ea $ ytut0r! Эль«восстановить его практически невозможно, поэтому необходимо действовать другим способом!

На самом деле, есть несколько способов восстановить пароль сжатого файла, будь то ваш файл или файл, скачанный из интернета

Начнем с самого простого способа!

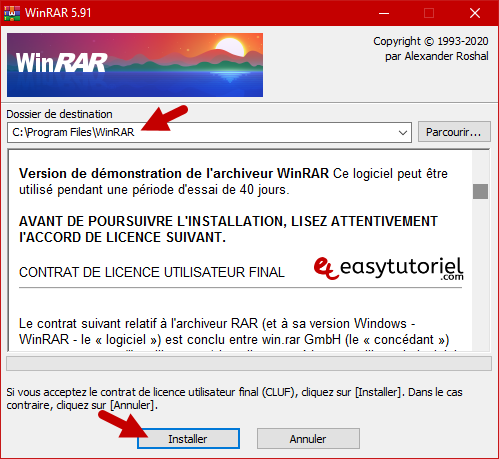

Перед тем, как начать: Установите Winrar

Перед использованием других программ, если вы используете 7-Zip, это не поможет, так как вы должны прочитать комментарии.

Установка WinRAR это просто, просто скачайте программу установки с официального сайта: https://www.rarlab.com/download.htm

Способ 1. Пароль находится рядом с ним!

Эти два совета применимы к тем, у кого есть скачал сжатый файл из интернетаДругими словами, сжатый файл им не принадлежит …

Прочтите комментарии:

Пароль может быть в комментариях к вашему файлу Winrar, если последний загружен с веб-сайта …

Не используйте правую кнопку мыши для извлечения сжатого файла, а откройте его двойным щелчком!

Прочтите комментарии, если это ссылка, откройте ее и найдите статью, где есть заархивированный файл, вы должны найти пароль рядом с ним

NB: Будьте осторожны с вирусами, незаконно загруженные файлы могут повредить ваш компьютер, используйте эти советы только в том случае, если вы делаете что-то законное!

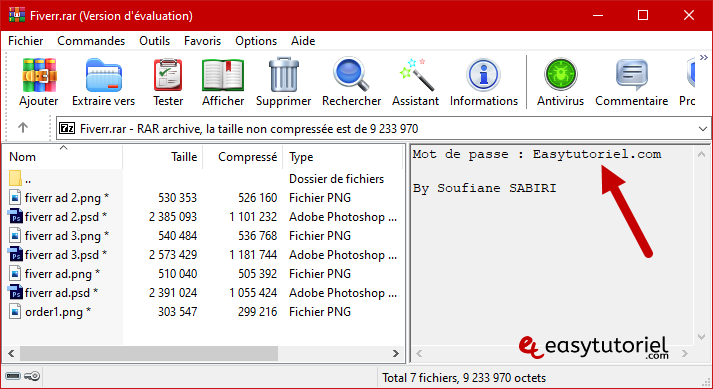

Вот пример пароля, записанного в виде комментариев в файле Winrar:

Google!

Возможно, файл, который вы только что загрузили, находится на одном или нескольких форумах, и поэтому очень вероятно, что пароль предоставляется вместе со ссылкой для загрузки последнего.

Скопируйте имя вашего WinRAR файла (пример: easytutoriel.rar) и положить в поисковик Google.

Если вы ne управлять не могу найти пароль для первого результата поиска, искать в других результатах исследований!

Метод 2: взломать пароль к файлу Winrar с помощью утилит …

Если вы являетесь владельцем сжатого файла, то наверняка знаете, из чего состоит ваш пароль: цифр или букв, прописных или строчных букв! А если у вас крепкая память, вы даже можете узнать размер забытого пароля.

В противном случае вы всегда можете восстановить пароль, но немного дольше …

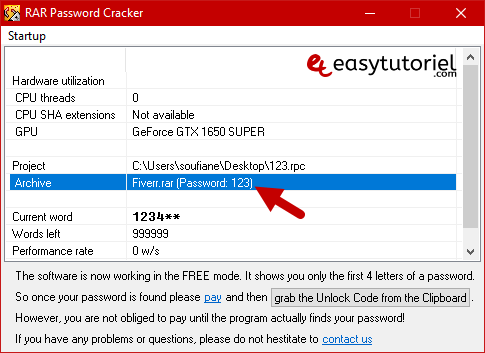

Взломщик паролей RAR

Эта программа — отличный инструмент для поиска паролей к вашим файлам .rar! Это быстрее и гибче, проще и очень мощно

Скачивание и установка:

Вы можете скачать его по этой ссылке: https://download.cnet.com/RAR-Password-Cracker/3000-18501_4-10127912.html

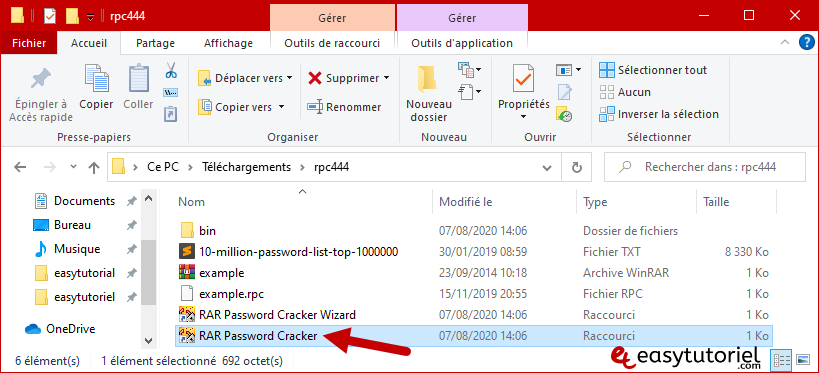

Взломщик паролей RAR не требует установки, просто разархивируйте и готово!

использование:

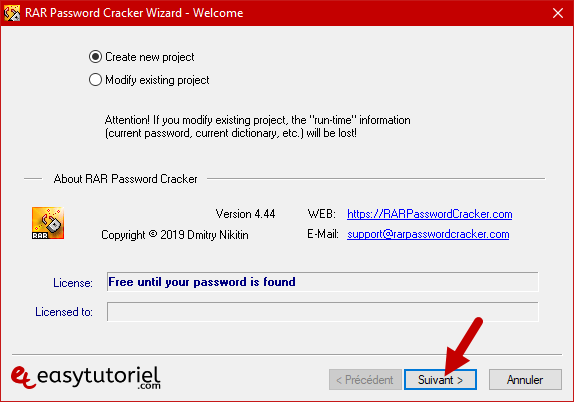

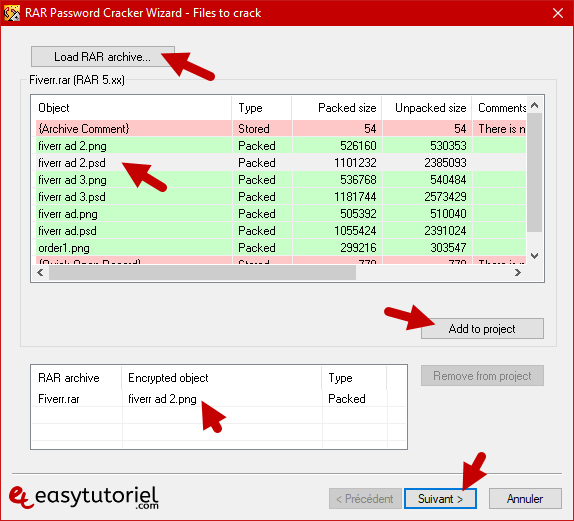

Дважды щелкните «Мастер взлома паролей RAR«.

Нажмите на «следующая«

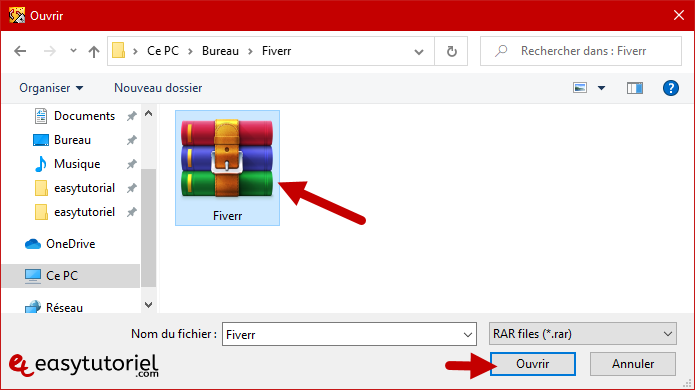

Нажмите на «Загрузить архив RAR«затем откройте защищенный сжатый файл.

Выберите один файл и нажмите «Добавить в проект«.

Нажмите на «следующая«.

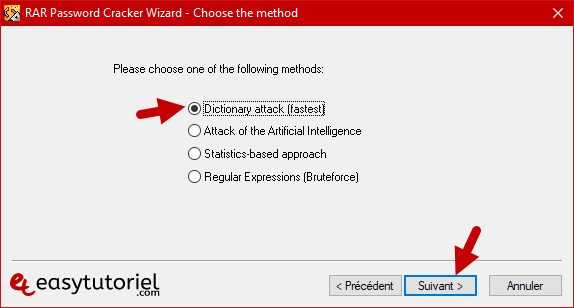

Выбирать «Атака по словарю (самая быстрая)» нажмите на «следующая«.

Если этот режим не сработал, попробуйте другие режимы.

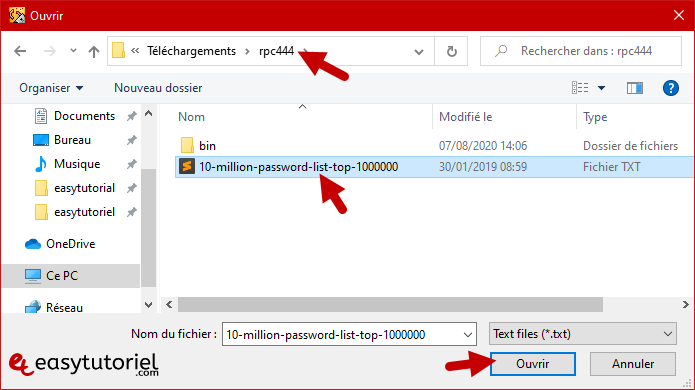

Выберите файл 10-million-password-list-top-1000000, нажмите «открытый«.

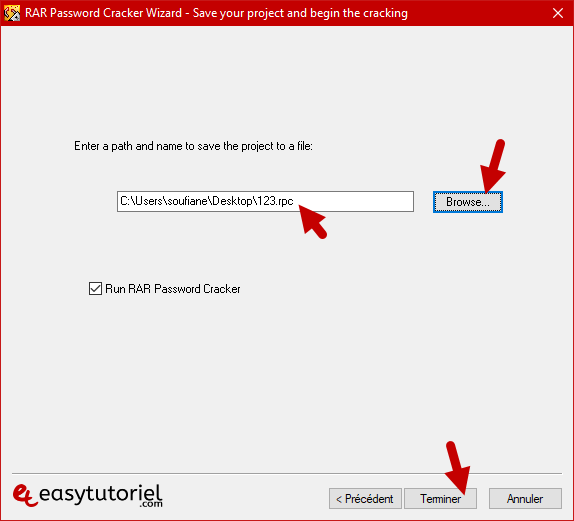

Нажмите на «Приложения«и сохраните проект, нажав»отделка«, поиск начнется немедленно.

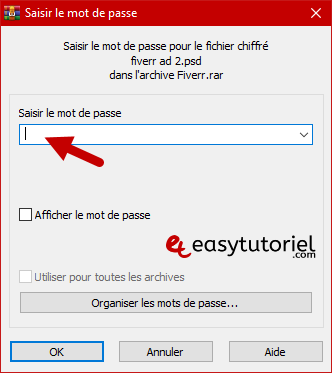

Подождите несколько секунд, у вас будет пароль в строке (Архив >> Пароль: xxx)

Вывод:

С помощью упомянутых выше утилит восстановить введенный вами пароль стало проще, как и для файла, загруженного из Интернета.

Итак, с помощью этого руководства вы можете восстановить большинство своих паролей!

И это все!

Я думаю, что это руководство помогло вам восстановить ваши важные файлы, находящиеся в защищенном архиве. !

Если нет, или если вы обнаружили какие-либо трудности, не стесняйтесь оставлять комментарий ниже