Как найти и как удалить вирусы с компьютера самостоятельно,

без использования каких-либо программ — антивирусов

Здесь мы покажем вам, как можно самостоятельно обнаружить и затем удалить файлы, способные нанести вред вашему компьютеру, или вирусы самостоятельно (вручную) без использования каких-либо антивирусных программ.

Это несложно. Давайте начнём!

Как удалить вирус самостоятельно

Действовать необходимо на правах администратора.

Для начала надо открыть командную строку. Для этого нажмите сочетание клавиш WINDOWS + R и в появившемся окне в строке введите cmd и нажмите ОК.

Команда cmd в командной строке

Либо, нажав кнопку Пуск в нижнем левом углу экрана монитора, в строке поиска начните набирать «командная строка», а затем по найденному результату кликните правой кнопкой мышки и выберите «Запуск от имени администратора».

Вызов командной строки через поиск

Запуск командной строки от имени администратора

Кратко о том, какие цели у наших будущих действий:

С помощью команды attrib нужно найти такие файлы, которые не должны находиться среди системных файлов и потому могут быть подозрительными.

Вообще, в C: / drive не должно содержаться никаких .exe или .inf файлов. И в папке C:WindowsSystem32 также не должны содержаться какие-либо, кроме системных, скрытые или только для чтения файлы с атрибутами i, e S H R.

Итак, начнём ручной поиск подозрительных, файлов, то есть вероятных вирусов, самостоятельно, без использования специальных программ.

Откройте командную строку и вставьте cmd. Запустите этот файл от имени администратора.

Открываем cmd

Прописываем в строке cd/ для доступа к диску. Затем вводим команду attrib. После каждой команды не забываем нажимать ENTER:

Команда attrib в командной строке

Как видим из последнего рисунка, файлов с расширениями .exe или .inf не обнаружено.

А вот пример с обнаруженными подозрительными файлами:

Вирусы в системе Windows

Диск С не содержит никаких файлов .еxе и .inf, пока вы не загрузите эти файлы вручную сами. Если вы найдёте какой-либо файл, подобный тем, которые мы нашли, и он отобразит S H R, тогда это может быть вирус.

Здесь обнаружились 2 таких файла:

autorun.inf

sscv.exe

Эти файлы имеют расширения .еxе и .inf и имеют атрибуты S H R. Значит, эти файлы могут быть вирусами.

Теперь наберите attrib -s -h -г -а -i filename.extension. Или в нашем примере это:

attrib —s —h —г —а -i autorun.inf

Эта команда изменит их свойства, сделав из них обычные файлы. Дальше их можно будет удалить.

Для удаления этих файлов введите del filename.extension или в нашем случае:

del autorun.inf

То же самое надо проделать со вторым файлом:

Удаление вирусов вручную

Теперь перейдём к папке System32.

Продолжим далее поиск, вписывая следующие команды внизу:

Впишите cd win* и нажмите ENTER.

Снова введите system32. Нажмите ENTER.

Затем впишите команду attrib. Нажмите ENTER.

Ищем вирусы в папке System32

Появился вот такой длинный список:

Ищем вирусы в папке System32

Снова вводим внизу команду attrib, не забывая нажать потом ENTER:

Самостоятельное удаление вирусов с компьютера | Интернет-профи

И находим вот такие файлы:

Подозрительные файлы в папке Windows

Подозрительные файлы в папке Windows

При перемещении вверх-вниз экран перемещается очень быстро, поэтому когда мелькнёт что-то новое, приостановитесь и вернитесь назад‚ чтобы проверить каждый файл, не пропустив ни одного.

Подозрительные файлы в папке Windows

Выписываем себе все найденные S H R файлы:

- atr.inf

- dcr.exe

- desktop.ini

- idsev.exe

Выполните команду attrib 3 или 4 раза, чтобы убедиться, что вы проверили всё.

Ну, вот. Мы самостоятельно нашли целых 4 вредоносных файла! Теперь нам нужно удалить эти 4 вируса.

Для этого дальше в командной строке вписываем и каждый раз нажимаем ENTER следующее:

C:WindowsSystem32>attrib -s -h -r -a -i atr.inf

C:WindowsSystem32>del atr.inf

C:WindowsSystem32>attrib -s -h -r -a -i dcr.exe

C:WindowsSystem32>del dcr.exe

C:WindowsSystem32>attrih -s -h -r -a -i desktop.ini

C:Windows\System32>del desktop.ini

C:WindowsSystem32>attrib -s -h -r -a -i idsev.exe

C:WindowsSystem32>del idsev.exe

Удаляем вирусы с компьютера самостоятельно

Аналогичную операцию надо провести с другими папками, вложенными в каталог Windows.

Нужно просканировать ещё несколько таких каталогов, как Appdata и Temp. Используйте команду attrib, как показано в этой статье, и удалите все файлы с атрибутами S H R, которые не имеют отношения к системным файлам и могут заразить ваш компьютер.

Как обнаружить вирус без антивируса

Иногда возникают ситуации, когда антивирусная программа не может самостоятельно найти зараженный файл. Специально для таких ситуаций разработаны утилиты, помогающие быстро просканировать компьютер.

Вам понадобится

- Учетная запись администратора.

Инструкция

Многое зависит от того, как проявляет себя определенный вирус. Если компьютер стал очень медленно работать, то нажмите одновременно клавиши Ctrl, Alt и Delete и выберите в открывшемся меню пункт «Диспетчер задач». Перейдите во вкладку «Процессы» и внимательно изучите все запущенные программы и приложения. Обычно вирусные утилиты занимают большую часть оперативной памяти или центрального процессора.

Кликните правой кнопкой мыши по процессу-вирусу и выберите пункт «Открыть место хранения файла». Теперь выделите этот процесс в диспетчере задач и нажмите клавишу Delete. Подтвердите остановку указанного приложения. Удалите вирусные файлы, которые были указаны системой.

Если речь идет о вирусном баннере, то сначала перезагрузите компьютер. После старта загрузки нажмите клавишу F8 и удерживайте ее. Через некоторое время откроется новое меню. Выберите пункт «Безопасный режим Windows» и дождитесь загрузки указанного режима.

Откройте меню «Мой компьютер». Для этого можно одновременно нажать клавиши «Пуск» и E. Перейдите в папку Windows, размещенную на системном разделе винчестера. Откройте каталог System32. Найдите dll-файлы, которые содержат в названии сочетание букв lib. Удалите все найденные файлы.

Выполните дополнительную проверку компьютера средствами операционной системы. Нажмите клавиши «Пуск» и R. Введите команду mrt.exe в открывшееся поле и нажмите клавишу Enter. Дождитесь открытия меню средства удаления вредоносного ПО Windows.

Выберите режим сканирования «Полный» и нажмите кнопку «Далее». Запущенный процесс может занять несколько часов, в зависимости от мощности вашего компьютера и размера диска. Введите команду mrt.exe /Q, чтобы утилита запустилась в фоновом режиме. Удалите найденные файлы, если программа не выполнит это действие самостоятельно.

Войти на сайт

или

Забыли пароль?

Еще не зарегистрированы?

This site is protected by reCAPTCHA and the Google Privacy Policy and Terms of Service apply.

На чтение 4 мин. Просмотров 377 Опубликовано 08.07.2019

Содержание

- Файл определения вирусов и инструменты для удаления вирусов

- Типы Файловых Вирусов

- Как определить файловый вирус

- Как удалить или предотвратить файловые вирусы

Файл определения вирусов и инструменты для удаления вирусов

Файловый вирус заражает исполняемые файлы, обычно EXE-файлы, вставляя специальный код в некоторую часть исходного файла, чтобы вредоносные данные могли быть выполнены при доступе к файлу.

Причина, по которой вирус заражает исполняемые файлы, заключается в том, что по определению исполняемый файл является своего рода файлом, который выполняется , а не просто читается. Например, файлы EXE и MSI (оба исполняемых файла) – это файлы, которые запускают код при открытии.

Они отличаются от неисполняемых файлов, таких как JPG или не содержащие макросов файлы DOCX, которые просто служат для отображения изображения или группы текста.

Файловые вирусы иногда называют файловыми вирусами или просто вирусами и неправильно идентифицируются как клавиатурные шпионы, рекламное ПО, шпионское ПО, вымогатели, черви и другие виды вредоносных программ.

Типы Файловых Вирусов

Вирусы отличаются от других типов вредоносных программ тем, что они самовоспроизводятся. Они заражают другие исполняемые файлы с разрешения пользователя и могут влиять или не влиять на общую производительность устройства.

Одним из типов вирусов является перезаписывающий файловый вирус, который полностью перезаписывает исходный файл, заменяя его вредоносным кодом. Эти виды вирусов должны быть немедленно удалены, так как все, что затронуто перезаписывающим вирусом, не может быть вылечено.

Loveletter, который работал как почтовый червь, файловый вирус и загрузчик троянских программ, является печально известным примером вируса, перезаписывающего файлы. Loveletter искал определенные типы файлов и перезаписывал их собственным вредоносным кодом, навсегда уничтожая содержимое этих файлов.

Другой вид вируса – это тот, который просто удаляет небольшое количество вредоносного кода в файл. Программа или исполняемый файл могут прекрасно работать, но вирус скрыт внутри и запускается в назначенное время (часто называемое бомбой замедленного действия), или, возможно, он всегда работает, но не влияет на удобство использования зараженного файла.

Таким образом, вирусные файлы могут быть созданы для отключения в определенных точках запуска, например, когда файл открыт или даже когда происходит несвязанное событие, например, когда запущена другая программа. В противном случае файловый вирус может существовать в секрете и никогда не повлиять на что-либо, пока не произойдет один этот запуск.

Этот второй тип файлового вируса обычно можно вылечить с помощью программы защиты от вредоносных программ или антивирусного инструмента.

Другие файловые вирусы могут реплицироваться на устройстве или в сети для заражения других исполняемых файлов. Они могут даже заразить загрузочный сектор и повлиять на загрузку компьютера, иногда делая ваш компьютер или устройство полностью неработоспособным, пока вредоносные данные не будут удалены.

Как определить файловый вирус

Чрезвычайно важно быть полностью осведомленным о типах файлов, общих для вирусов-мишеней. См. Наш список расширений исполняемых файлов для файлов, которые вы должны следить, поскольку они могут потенциально содержать вирусные файлы.

Некоторые файловые вирусы сохраняются хитрым способом, чтобы заставить вас думать, что они безвредны. Например, вы можете загрузить файл с именем video.mp4.exe , который выглядит как видеофайл MP4. Как видите, истинный суффикс – «.EXE», поскольку это буквы, которые следуют за последним периодом в имени файла.

Вирусы, заражающие файлы, предназначены для целого ряда операционных систем, включая Mac, Unix, Windows, Linux и DOS. Они могут распространяться через вложения файлов электронной почты, онлайн-загрузки, некорректные URL-ссылки и многое другое.

См. Как безопасно загружать и устанавливать программное обеспечение, чтобы узнать, как защитить себя от загрузок файловых вирусов.

Как удалить или предотвратить файловые вирусы

Вирусы лучше всего удалять на месте, прежде чем они смогут нанести реальный ущерб. Убедитесь, что у вас установлена последняя версия антивирусного программного обеспечения, поэтому о любых существующих угрозах можно сразу же позаботиться.

Если вы не можете войти на свой компьютер, чтобы удалить файл вируса или проверить, что происходит, попробуйте загрузиться в безопасном режиме, если вы используете Windows, или используйте загрузочную антивирусную программу, чтобы проверить компьютер на наличие файловых вирусов перед ОС. пытается загрузить.

Некоторые вирусы могут быть загружены в память и заблокированы при попытке их удаления. Возможно, вы сможете остановить вирусный процесс с помощью диспетчера задач или другого инструмента, который может принудительно закрыть надоедливые процессы.

См. Как правильно сканировать компьютер на наличие вредоносных программ, чтобы узнать больше о том, как удалять вирусы и другие вредоносные вредоносные программы.

Помимо использования антивирусной программы, одним из лучших способов остановить файловые вирусы является обновление операционной системы и программного обеспечения. Используйте бесплатное средство обновления программного обеспечения для обновления ваших сторонних программ, а Центр обновления Windows – для того, чтобы в самой Windows всегда были установлены последние исправления безопасности.

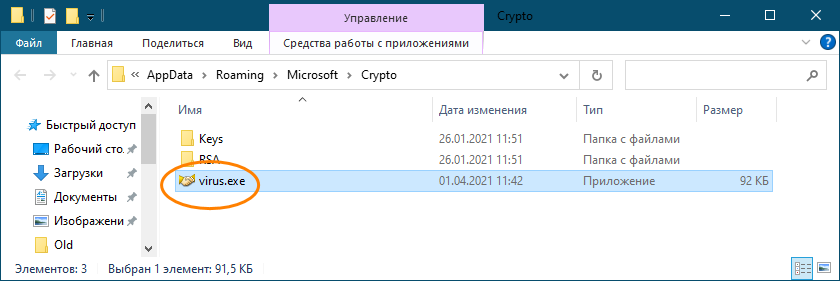

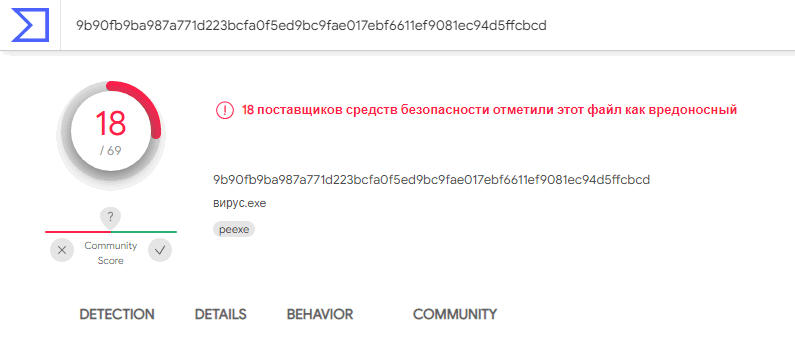

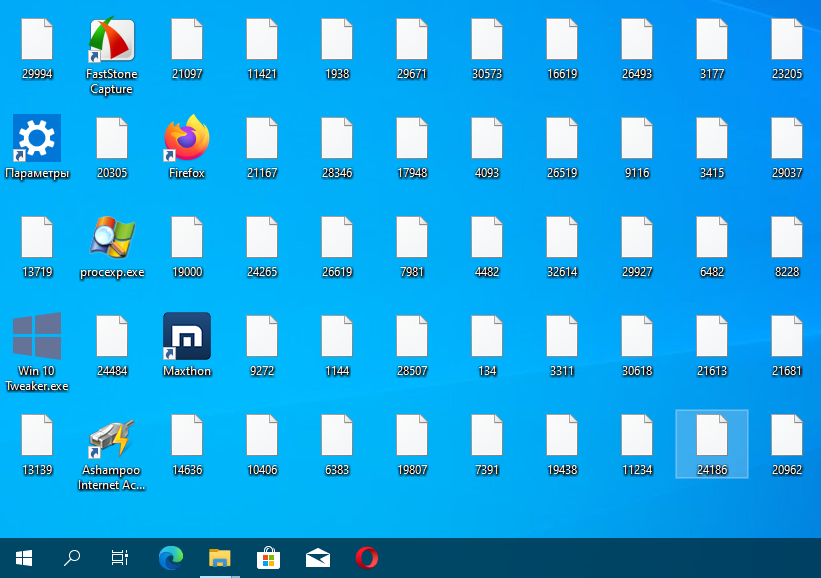

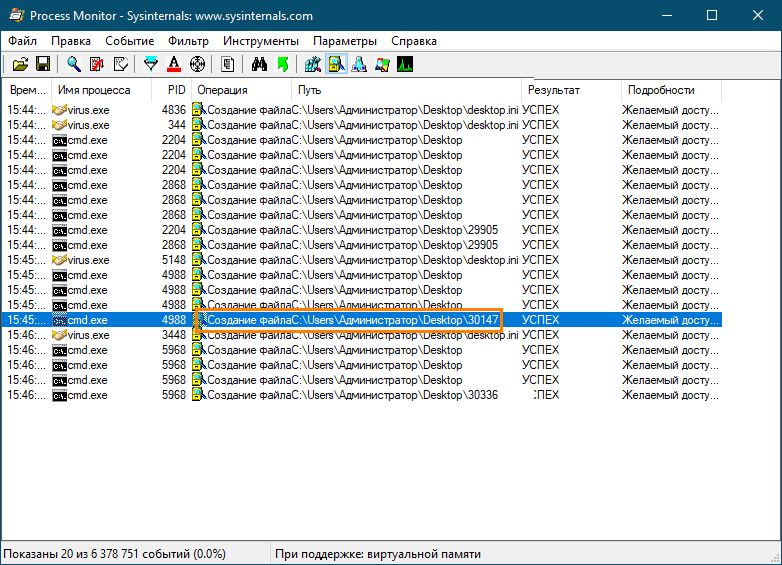

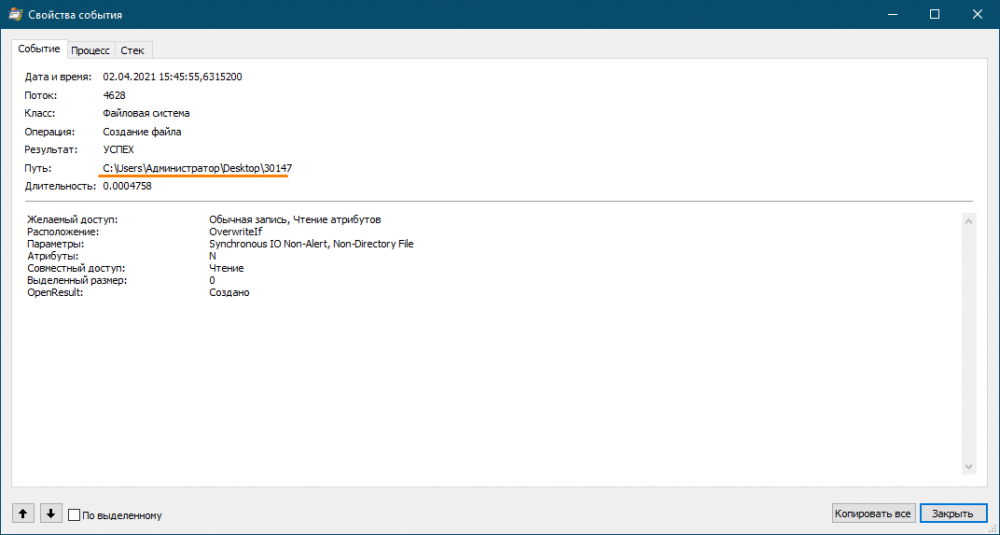

В процессе работы операционная система и установленные в ней прикладные программы создают множество временных файлов и это совершенно нормальное явление, если только эти файлы не начинают появляться там, где их в принципе быть не должно, например, на рабочем столе. Если же файлы эти нельзя ещё и просмотреть, то это должно стать поводом для беспокойства, поскольку подобное поведение нередко свидетельствует о вирусной активности на компьютере пользователя, хотя ещё не факт, что система действительно заражена. Но, во всяком случае брать на себя труд по выяснению причин такого поведения системы приходится пользователю.

Для отслеживания активности в файловой системе мы предлагаем использовать такую утилиту как Process Monitor, созданную небезызвестным сотрудником Microsoft Марком Руссиновичем. Помимо Process Monitor, существуют также и другие утилиты для отслеживания изменений в файловой системе, более простые в использовании, но и менее функциональные. Тем не менее, перед тем как приступать к отлавливанию проявляющего непонятную активность файла, рекомендуем выполнить ряд простых действий, которые, возможно, позволят обнаружить его уже на первом этапе.

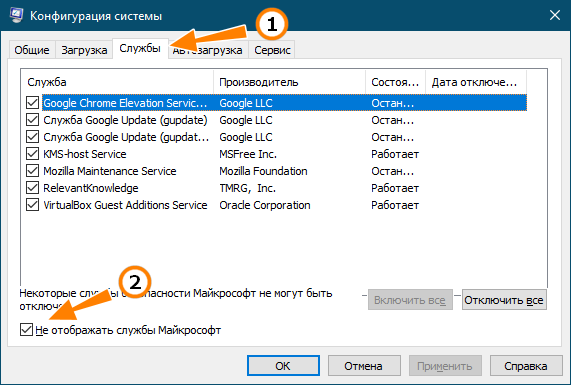

Откройте командой msconfig утилиту «Конфигурация системы», переключитесь на вкладку «Службы» и отметьте флажком «Не отображать службы Майкрософт». Внимательно изучите список запущенных сторонних служб и убедитесь, что среди них нет ничего подозрительного. Вряд ли имя службы поведает вам о многом, но, по крайней мере, это даст вам зацепку для начала поиска связанного с нею файла через оснастку управления службами.

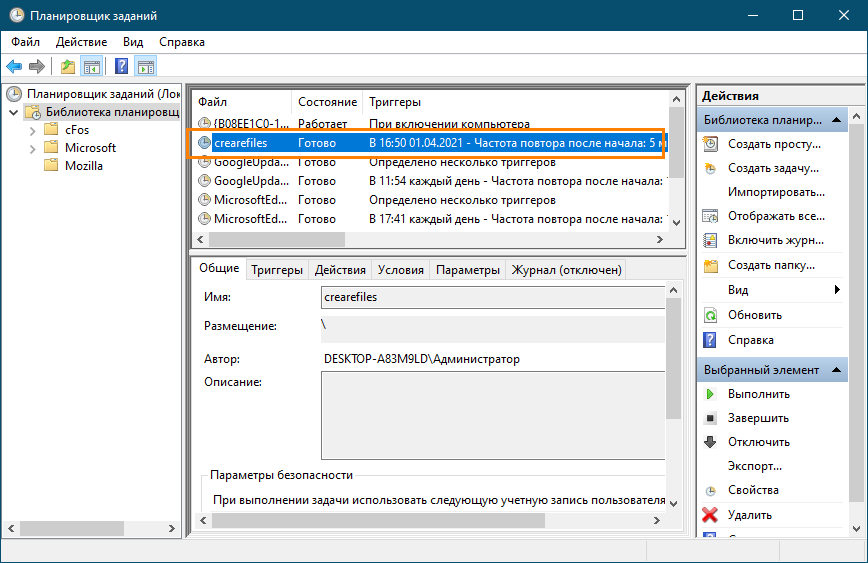

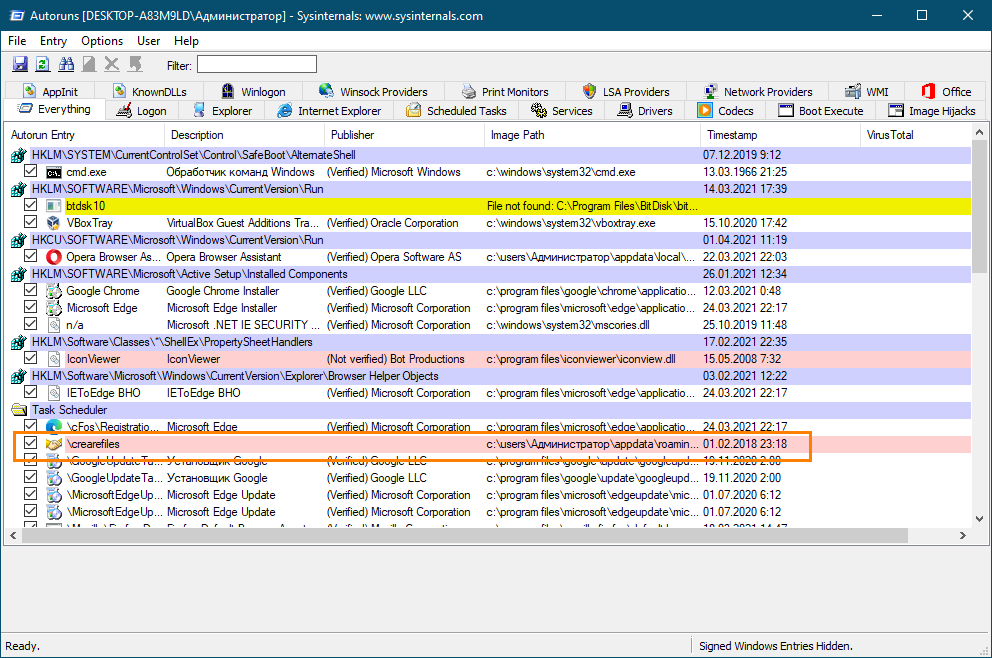

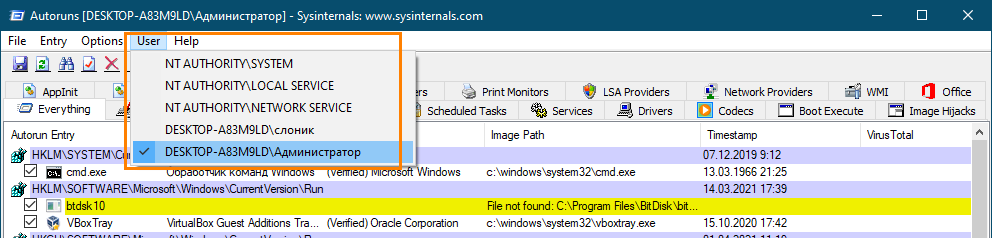

Для анализа автозагрузки мы рекомендуем использовать утилиту Autoruns. Запустите её от имени администратора и столь же внимательно изучите содержимое вкладки «Everything». Она включает в себя все элементы автозапуска: как те, которые запускаются из реестра или папки автозапуска, так и те, которые прописались в планировщик заданий. Обратите внимание на колонки «Description» и «Publisher»: они содержат краткое описание приложения и информацию о поставщике. Элементы автозапуска, подсвеченные розовым цветом, не имеют цифровой подписи, что косвенно указывает на их неоднозначное происхождение.

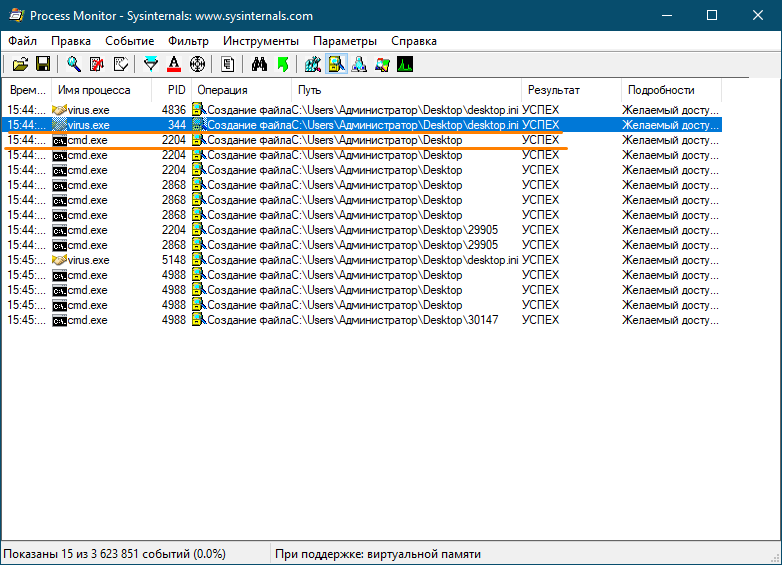

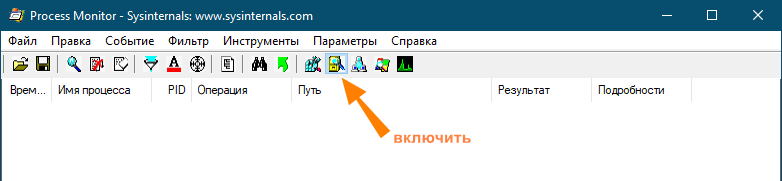

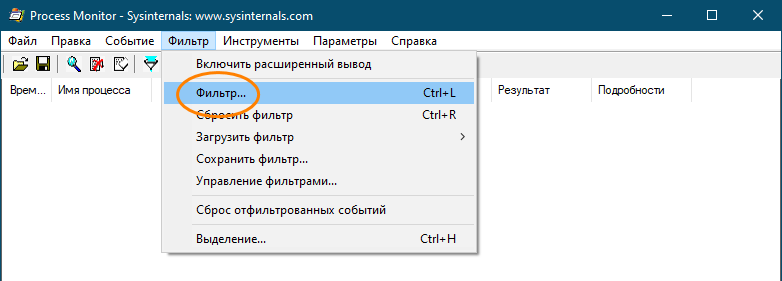

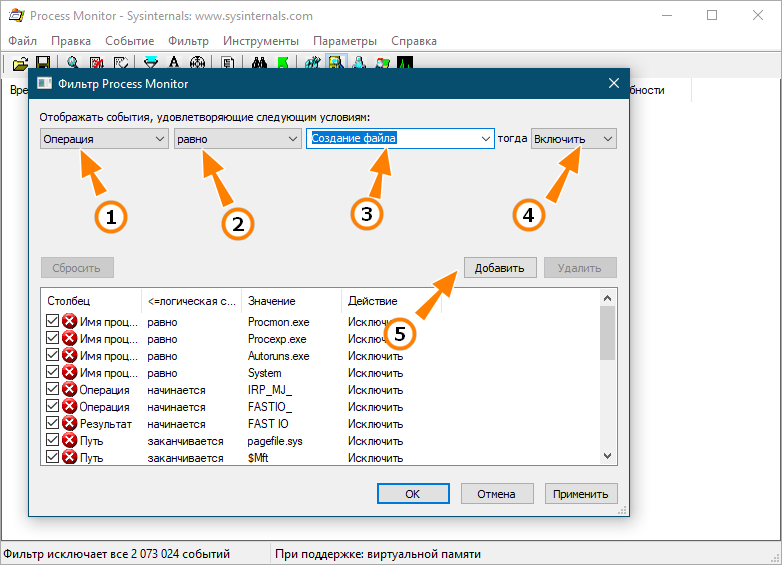

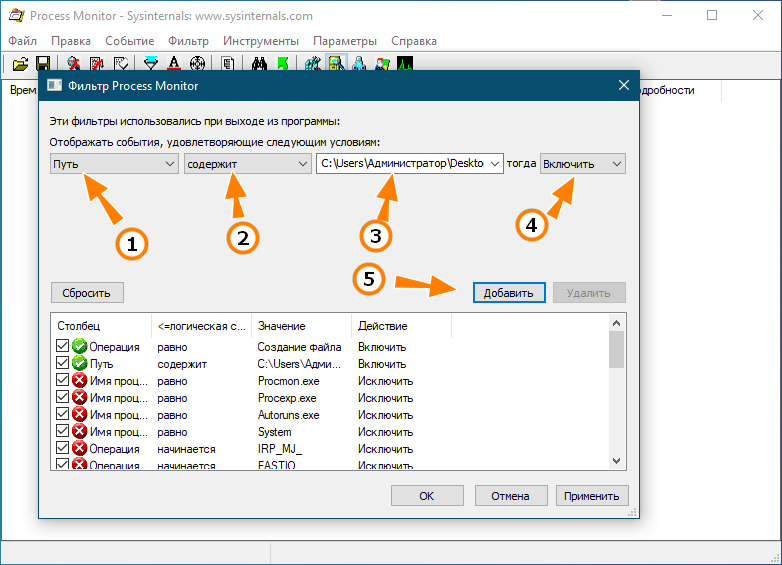

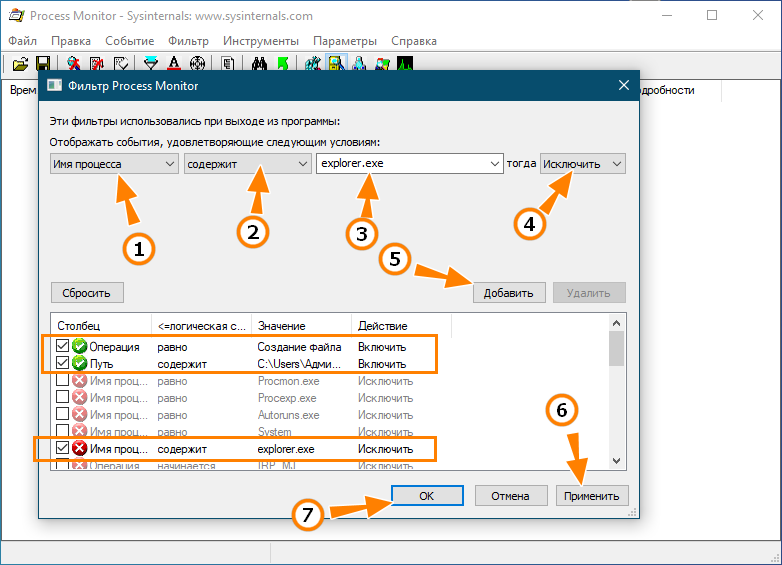

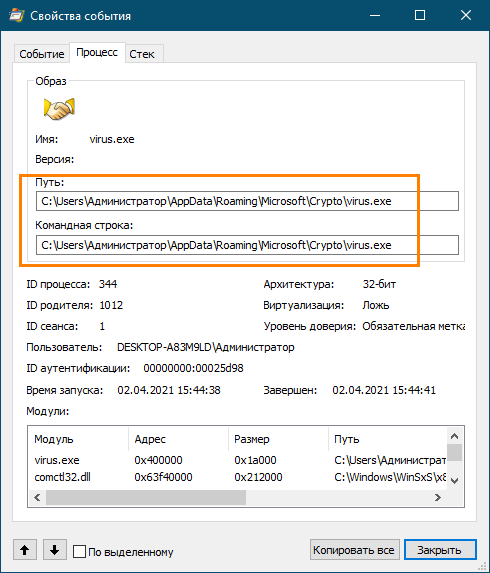

Process Monitor — пожалуй, лучшее, что может предложить рынок бесплатного программного обеспечения для отслеживания процессов и создаваемых ими записей, причём не только на диске, но и в реестре. Язык интерфейса этого инструмента — английский, но если вы не против, для большей понятливости мы будем использовать чуть более старую, но русифицированную версию 3.33, тогда как на официальном сайте доступна уже версия под индексом 3.61. Поскольку нам нужно выяснить, какая программа создаёт на рабочем столе непонятные файлы со случайными именами, будем придерживаться следующего алгоритма.

1. Запустите Process Monitor с правами администратора с любой папки, кроме рабочего стола, ведь зачем нам отслеживать лишнюю активность;

2. На панели инструментов снимите галочки отслеживание сетевой активности, процессов и потоков, а также обращения к реестру, оставляем отслеживание только файловой активности;

7. В общем, должно получиться как на скриншоте. Сохраняем настройки нажатием «Применить» и «OK».

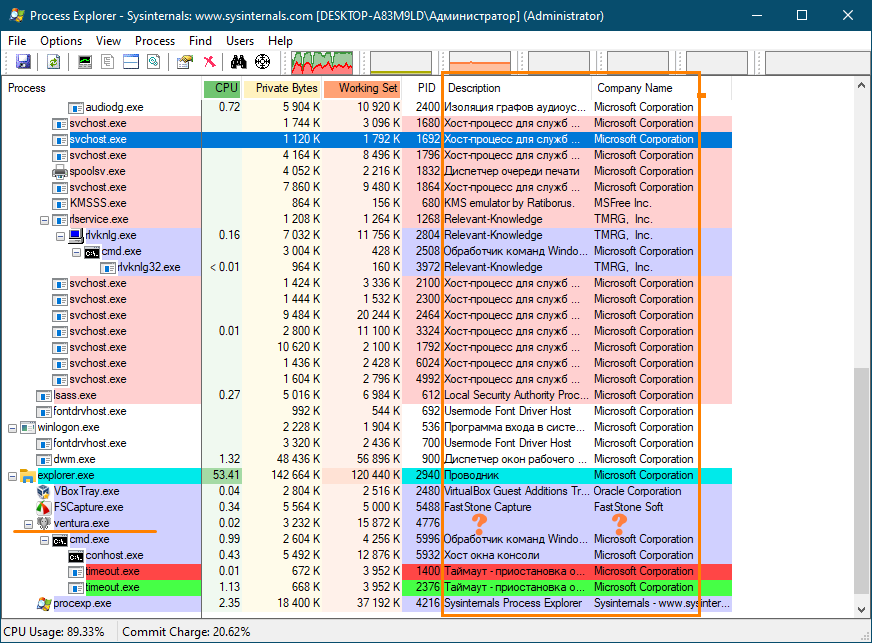

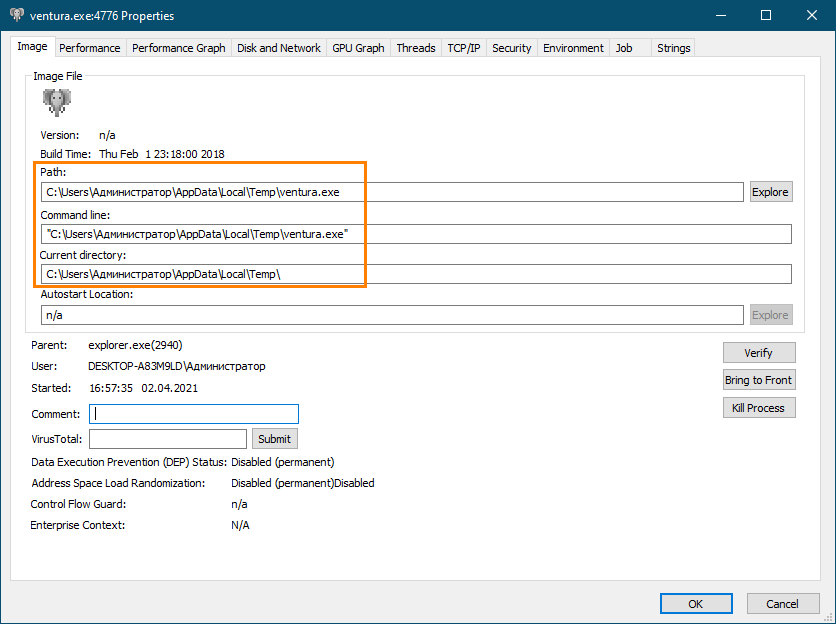

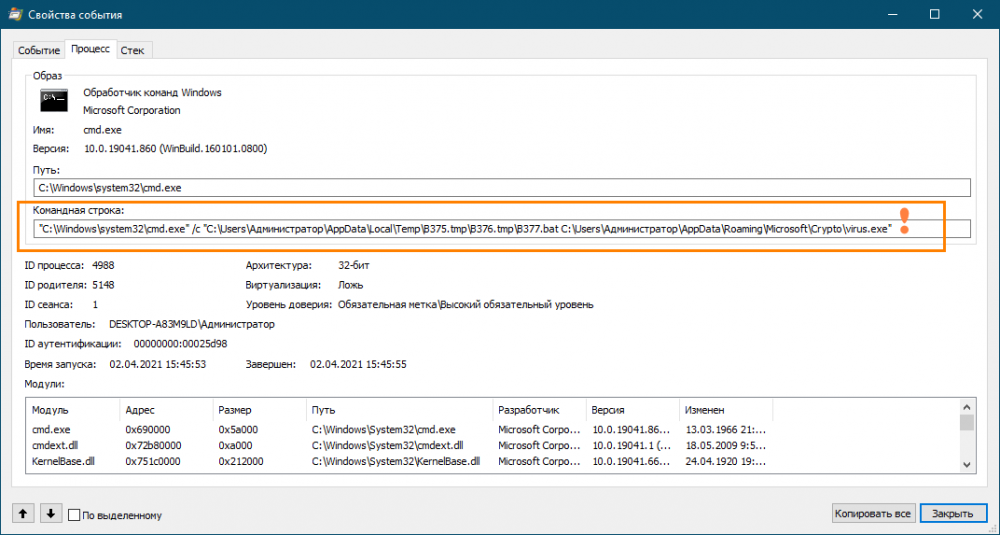

Кратко рассмотрим ещё один похожий случай. На компьютере завёлся зловред, который подобно virus.exe загаживал рабочий стол файлами со случайными именами. На этот раз мы не стали прибегать к помощи Process Monitor, а воспользовались Process Explorer — утилитой от того же разработчика. Запустив её с правами администратора и просмотрев «Description» и «Company Name», мы нашли таких пустых колонки, принадлежащих некоему файлу ventura.exe, являющемуся родителем процесса cmd.exe → conhost.exe, проявляющего периодическую активность, которую мы сопоставили с временем генерирования на рабочем столе файлов.